Dados de mias de 10 mil clientes de instituições financeiras do Brasil estão sendo vendidos na DeepWeb, por Bitcoin, em um novo vazamento de dados que comprometeu a empresa brasileira Prisma Promotora, que presta serviço, entre outros para a BV e Banco Safra.

O vazamento foi compartilhado com o Cointelegraph pela equipe de pesquisa da vpnMentor.

A empresa de segurança destacou que uma conta de armazenamento em nuvem conectada ao software foi deixada sem segurança e acessível publicamente pelo proprietário do software.

Isso comprometeu as informações privadas de 10.000 pessoas conectadas à Prisma Promotora, expondo-as a fraudes e outros perigos.

Resumo de violação de dados

| Empresa responsável pelo vazamento | Fornecedor de software empresarial |

| Dados expostos | Prisma Promotora's |

| Quartel general | São Paulo, Brasil |

| Indústria | Consultoria e serviços financeiros |

| Tamanho dos dados em gigabytes | 574 GB |

| Nº de arquivos em S3 Bucket Exposing Prisma Promotera | 717.068 arquivos |

| Nº de linhas no banco de dados SQL que expõe a empresa de software ERP potencial | 10.000 |

| Nº de pessoas expostas | 10.000 |

| Intervalo de datas | Meados de 2020 |

| Âmbito geográfico | Brasil |

| Tipos de dados expostos | Dados PII; fotos; detalhes do cartão de crédito; credenciais de login da conta; gravações de áudio |

| Impacto potencial | Fraude e roubo de identidade; Golpes, phishing e malware; Espionagem corporativa; roubo; tomada de conta; aquisição de banco de dados |

| Formato de armazenamento de dados | Balde AWS S3 e banco de dados SQL configurados incorretamente |

Vazamento

Ainda segundo a empresa a equipe descobriu originalmente um bucket não seguro do Amazon Web Services (AWS) S3 contendo mais de 570 gigabytes de arquivos e dados de um aplicativo móvel.

Ao investigar o aplicativo móvel, a vpnMentor identicou que os dados pertenciam a um sistema Enterprise Resource Planning (ERP) sendo usado pela Prisma Promotora que estava conectado à conta da AWS.

Inicialmente, a empresa informou que entrou em contato com as companhias afetadas , porém não tiveram resposta.

"Como eles não nos responderam, entramos em contato com a AWS diretamente para notificá-la sobre a violação. A AWS geralmente notifica os usuários sobre violações e configurações incorretas quando não temos sucesso em fazê-lo.", disse.

Assim, após algumas pesquisas adicionais, foi identificado que a Prisma Promotora como a única proprietária assumida dos dados expostos, mas não os arquivos que estavam no S3 em si.

Exemplo de arquivos no S3

Os arquivos no S3 da Amazon continham uma grande quantidade de informações de uma ampla variedade de fontes.

"Embora não possamos confirmar a origem dos dados com 100% de certeza, eles parecem pertencer à empresa Prisma Promotora, que estava usando o software ERP para rastrear e gerenciar dados de clientes", destacou a empresa de segurança.

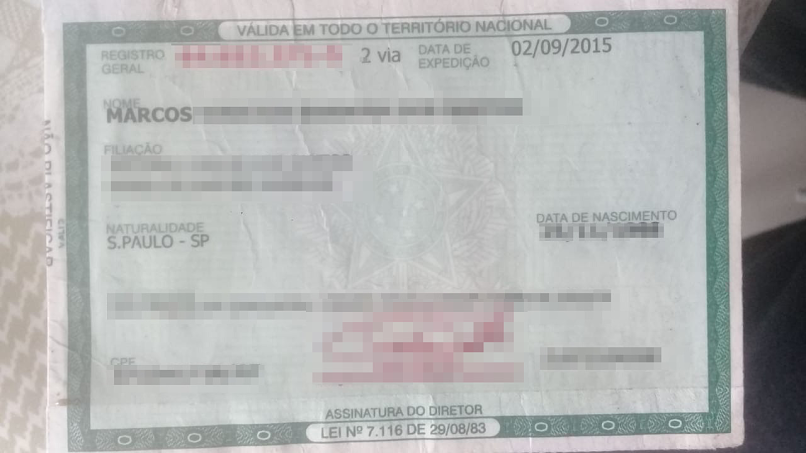

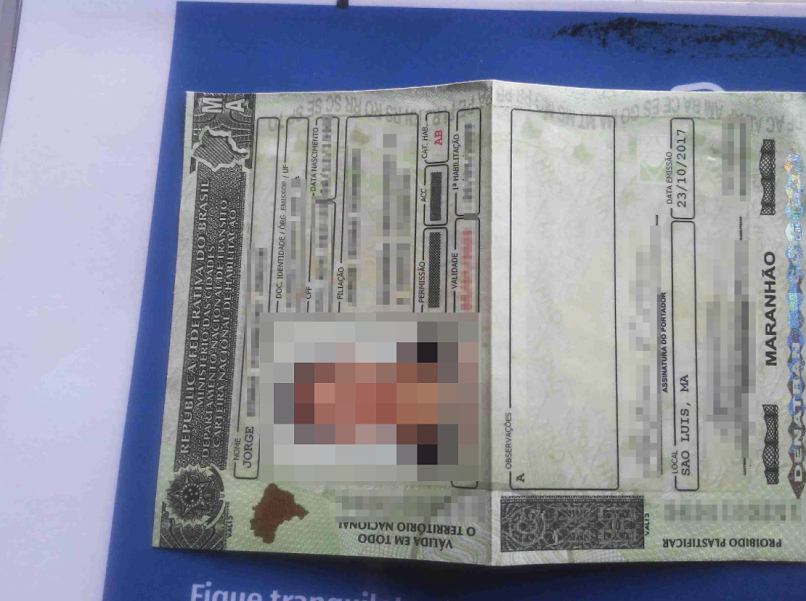

Os arquivos expuseram grandes quantidades de dados de Informações de identificação pessoal (PII) para 10.000 pessoas. Isso incluiu:

- Nomes completos

- Endereço de e-mail

- Números de telefone

- DOBs

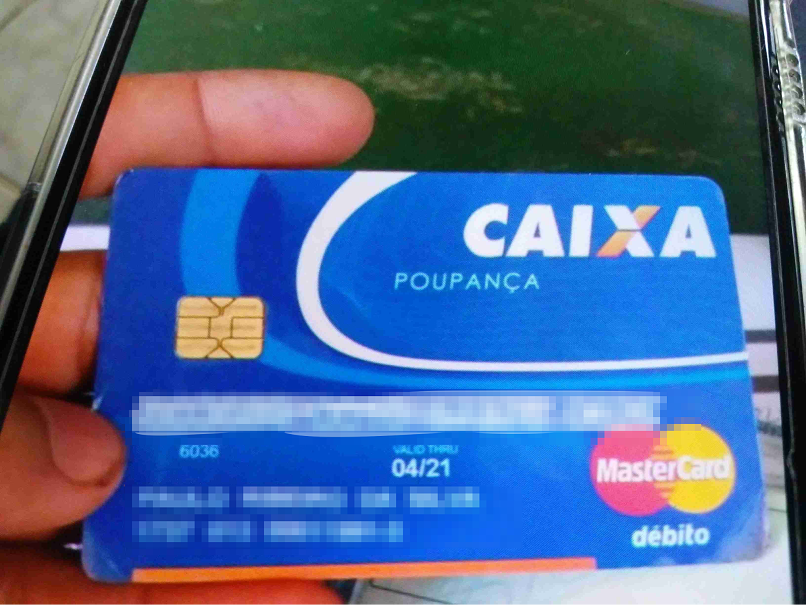

- Informações do cartão de débito

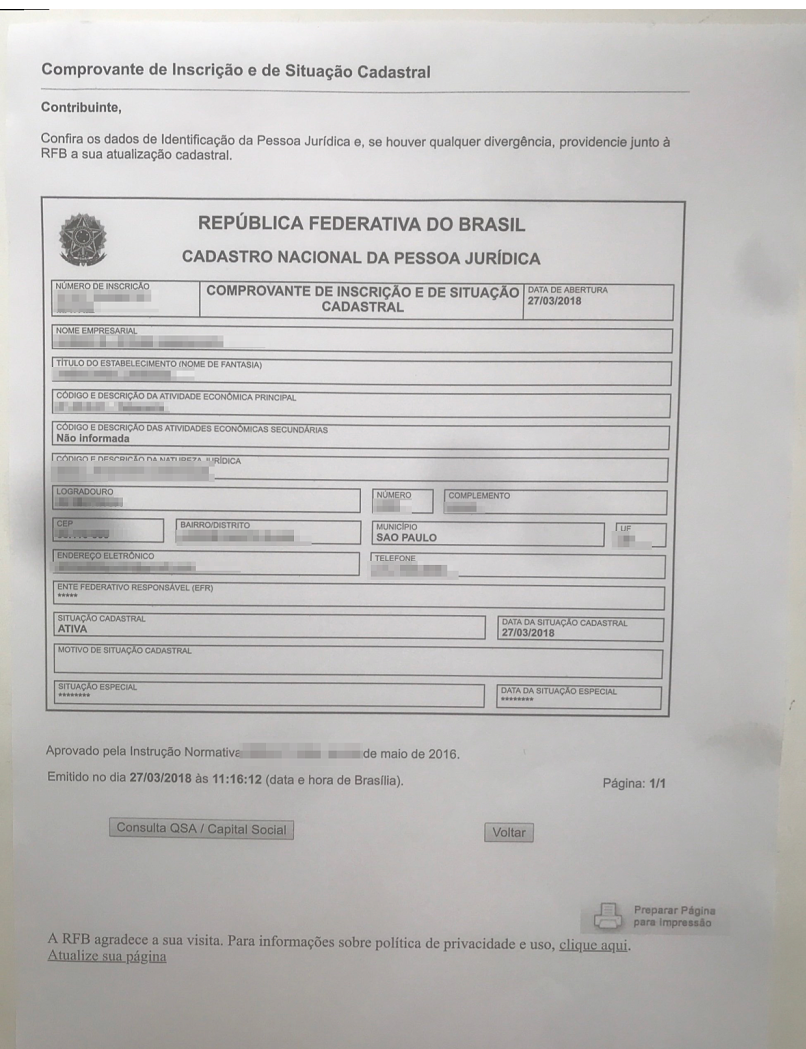

- Números de identificação do CNPJ brasileiro

- Fotos de identidade

- Endereços de casa e do trabalho

- Detalhes de registro para veículos pessoais

- Status de verificação de antecedentes policiais

Além disso também há nos arquivos vazados gravações de voz e vídeos em português aparentemente pertencentes à Prisma Promotera.

"Numerosas gravações de voz delinearam negociações para um contrato de empréstimo, com os detalhes de uma pessoa e informações financeiras explicitamente descritos, incluindo o número de identificação e o número da conta bancária", destacou.

Já as fotos continham imagens de fotos de cartão de crédito, documentos de identificação.

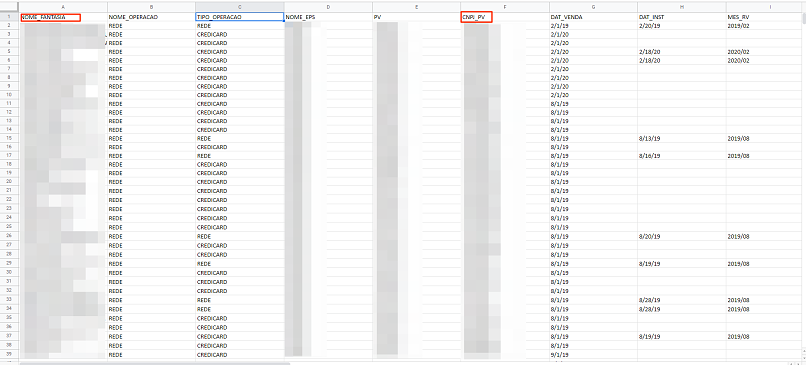

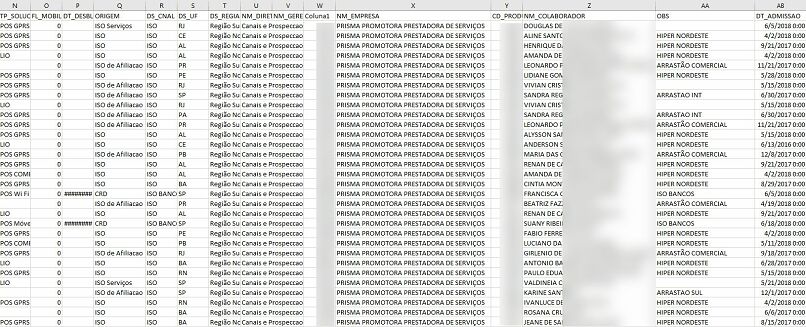

Planilhas do Microsoft Excel

Ainda segundo a empresa de tecnologia durante a investigação, também foram encontradas amostra de planilhas do Excel contendo dados PII (incluindo nomes, endereços e números de telefone) para mais de 27.000 pessoas (devido a entradas duplicadas, esse número não é 100% preciso).

Algumas das planilhas do Excel pareciam ter exposto também os funcionários da Prisma, com detalhes sobre suas atividades, conforme descrito no arquivo de amostra abaixo.

Impacto de violação de dados

Os hackers podem usar as PIIs expostas do vazamento para cometer várias formas de fraude, acessar contas privadas em plataformas externas e perseguir o roubo de identidade visando qualquer pessoa cujos detalhes foram revelados.

Eles também podem usar as informações de contato e dados PII para configurar campanhas de phishing elaboradas.

Em uma campanha de phishing, os cibercriminosos enviam e-mails fraudulentos imitando empresas reais e induzem as vítimas a fornecer dados privados (como detalhes de cartão de crédito) ou clicar em um link embutido com vírus maliciosos, como malware e spyware.

Como alternativa, os cibercriminosos podem usar as gravações de voz para criar scripts que imitam empresas e ligar para seus clientes. Usando os dados e scripts de PII, eles podem facilmente construir confiança suficiente para enganar as pessoas e fazer com que forneçam informações financeiras que podem ser usadas para fraudá-las em uma data posterior.

O backup do SQL também parecia comprometer as credenciais de login para contas de clientes em seu software. Com acesso às senhas e nomes de usuário dos usuários, os hackers podem facilmente assumir o controle das contas da Prisma Promotora e perseguir várias atividades criminosas contra a empresa.

Finalmente, a violação também expôs detalhes de remessa para remessas processadas no software ERP. Se estivessem ao vivo, os hackers poderiam tentar redirecionar ou roubar as remessas.

LEIA MAIS